NoCryptolocker

RECUPERO FILES & DATABASE

Locky, Zepto, Odin, cosa sono?

I tuoi files sono diventati .lukitus .asasin .diablo6 .Ykcol .aesir?

Posso recuperare i miei Files?

Locky, Zepto e Odin sono purtroppo tra i più famosi ransomware, e sono un'evoluzione di ETA2 ovvero un tipo di malware che limita l'accesso del computer che infetta, richiedendo un riscatto (ransom in Inglese) da pagare per rimuovere la limitazione. Ad esempio alcune forme di ransomware bloccano il sistema e intimano l'utente a pagare per sbloccare il sistema, altri invece cifrano i file dell'utente chiedendo di pagare per riportare i file cifrati in chiaro.

-

Zepto ransomware è la nuova versione di Locky ransomware rilasciata il 27 giugno 2016.

-

Odin ransomware è la nuova versione di Zepto ransomware rilasciata il 12 settembre 2016.

-

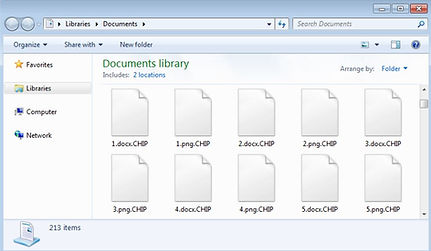

Chip, aesir e ZZZZZ sono le ultime versioni del ransomware Locky.

Questi ransomware utilizzano un algoritmo asimmetrico di cifratura (RSA-2048 e AES-128).

Locky Zepto e Odin ransomware sono scritto in JS (Javascript). Una volta all’interno del tuo sistema, Windows avvierà il modulo wsscript.exe ed eseguirà lo script. Non verrà condotta alcuna verifica dei codici o scansioni di sicurezza. L’eseguibile .js si connetterà al server C&C (Command&Control) per scaricare la restante parte del ransomware.

Una volta scaricata, il virus scansionerà il sistema e bloccherà dei dati. Mirerà ai file con le seguenti estensioni:

.3gp, .7z, .apk, .avi, .bmp, .cdr, .cer, .chm, conf, .css, .csv, .dat, .db, .dbf, .djvu, .dbx, .docm, ,doc, .epub, .docx .fb2, .flv, .gif, .gz, .iso .ibooks,.jpeg, .jpg, .key, .mdb .md2, .mdf, .mht, .mobi .mhtm, .mkv, .mov, .mp3, .mp4, .mpg .mpeg, .pict, .pdf, .pps, .pkg, .png, .ppt .pptx, .ppsx, .psd, .rar, .rtf, .scr, .swf, .sav, .tiff, .tif, .tbl, .torrent, .txt, .vsd,.wmv, .xls, .xlsx, .xps, .xml, .ckp, zip, .java, .py, .asm, .c, .cpp, .cs, .js, .php, .dacpac, .rbw, .rb, .mrg, .dcx, .db3, .sql, .sqlite3, .sqlite, .sqlitedb, .psd, .psp, .pdb, .dxf, .dwg, .drw, .casb, .ccp, .cal, .cmx, .cr2.

Zepto ad esempio rinominerà i file criptati con un enorme filename casuale.

Un esempio di un nome di un file criptato potrebbe essere – 024BCD33-41D1-ACD3-3EEA-84083E322DFA.zepto. L’ID della vittima sarà rappresentato dai primi 16 caratteri del filename, ovvero 024BCD3341D1ACD3. Questo virus cifratore modificherà anche il tipo di file, che verrà trasformato in ZEPTO.

Un'altra cosa interessante è che, questo codificatore, è in grado di sovrascrivere i file e cancellare le versioni precedenti. Il file di istruzioni _HELP_instructions.bmp, contenete il testo del riscatto, sostituirà l’immagine del tuo desktop. Il file _HELP_instructions.html verrà invece inserito in ogni cartella in cui è presente un file criptato e sul desktop della vittima.

Come viene distribuito Locky Ransomware?

Zepto virus è un trojan virus. Viene diffuso tramite file .js infetti, che potrebbero assomigliare a file .doc o .pdf, ed essere aggiunti a delle email e inviati alle vittime. Queste email solitamente vengono spostate nella cartella dello spam degli utenti. Vengono camuffati come importanti documenti emessi da compagnie legittime.

Potrebbero essere PayPal, FedEx, ENEL, Dogana, etc. Una volta che l’allegato sarà aperto, il virus sarà rilasciato.

Come decriptare di file cifrati da Locky / Zepto / Odin / aesir / ZZZZZ Ransomware?

Potete recuperare i miei dati?

Si possiamo recuperare tutti i tuoi files!!

Scrivici un'email a info@eliminacryptolocker.com allegando dei files criptati ed eventualmente il tuo numero di telefono; ti risponderemo il prima possibile!

I miei files sono .odin / .thor / .CHIP / .aesir / .ZZZZZ , cosa è successo? Di cosa si tratta?

Odin, Thor, CHIP, aesir e ZZZZZ sono le ultime versioni di Locky, una versione molto aggressiva che si sta diffondendo molto velocemente.

Scrivici immediatamente per recuperare i tuoi files.